Security Testing

Mobile App Security

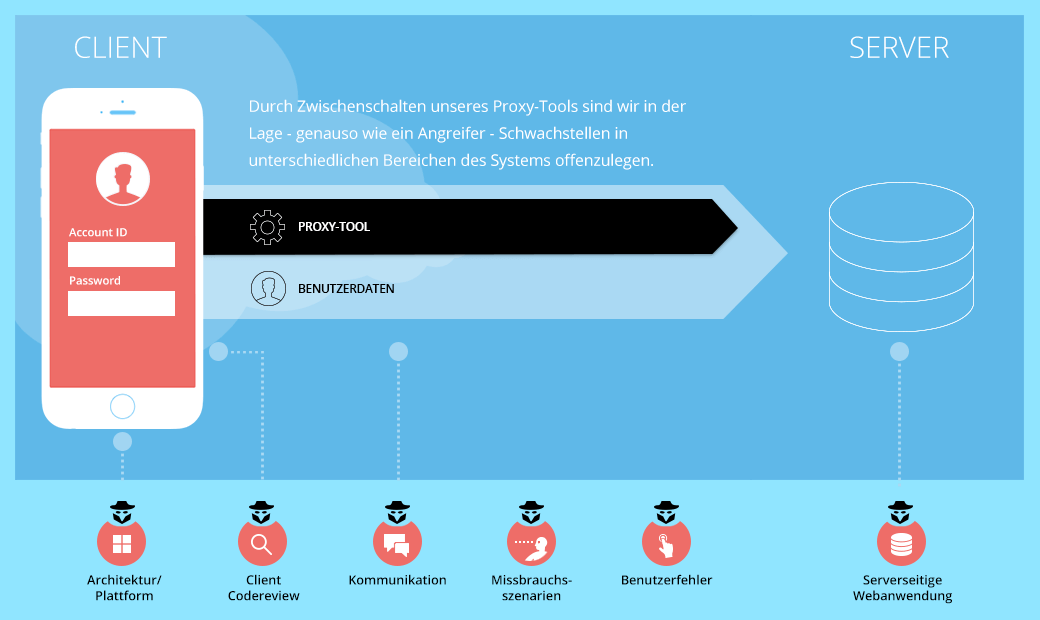

Sicherheitsanalysen von mobilen Apps erfordern einen ganzheitlichen Ansatz unter Einbeziehung von Betriebssystemeigenschaften und der serverseitigen Anwendung.

Apps erwecken den Anschein, dass sie sehr viel geschlossener und damit weniger angreifbar sind als browserbasierte Anwendungen. Doch der Schein trügt, ein Angreifer kann mit seinen Werkzeugen sowohl das Innere der App als auch die Kommunikation und die Eintrittspunkte in die serverseitige Anwendung offen legen.

Die Anforderungen an eine schwachstellenfreie Programmierung sind damit eben so hoch wie bei klassischen Webanwendungen, aufgrund der höheren Komplexität aber zumeist weit schwieriger zu erfüllen.

Wir untersuchen Apps ganzheitlich. Abhängig von der Art der App und dem Schutzbedarf der Daten kommen einzelne oder alle der im Folgenden genannten Maßnahmen zur Anwendung:

Untersucht werden u. a. diese Komponenten

-

Serverseitige Webanwendung

Es werden umfassende Web Application Security Blackbox Penetrationstests auf die Serveranwendung gemäß Beschreibung in diesem Dokument durchgeführt.

-

Kommunikation

Die Kommunikation wird entschlüsselt und mit geeigneten Testtools umfassend analysiert.

-

Architektur

Sind an die App aufgrund ihrer Funktionalität, der Sensitivität der Daten oder des Schutzbedarfs höhere Sicherheitsanforderungen gestellt, so wird eine plattformspezifische Architekturanalyse durchgeführt. Dabei wird anhand der technischen Feinspezifikation (oder ähnlichen Beschreibungen) geprüft, ob die Webanwendung die Security-Guidelines des Herstellers beachtet, d.h. die sicherheitsgebenden Plattformeigenschaften dem Schutzbedarf angemessen auf Daten und Funktionen anwendet.

-

Selektive oder umfassende Codeanalyse

Sind an die App höhere Sicherheitsanforderungen gestellt und legen die Resultate des Penetrationstests oder der Architekturanalyse dies nahe, so wird eine Codeanalyse durchgeführt. Dabei werden im Code all die Stellen und Verarbeitungen untersucht, welche sensitive Daten und Funktionen betreffen. Insbesondere wird die sichere Datenablage von sensitiven Daten auf dem Gerät betrachtet. In speziellen Fällen mit besonderem Schutzbedarf wird eine umfassende Codeanalyse durchgeführt.

-

Missbrauchsszenarien und Benutzerfehler

Es werden typische Bedrohungen für Smartphone-Anwendungen betrachtet und das Risiko bewertet, dem die jeweilige App ausgesetzt ist – etwa durch vorsätzliche Handlungen (z.B. Diebstahl) oder Benutzerfehler (z.B. Verlieren).

-

OWASP Mobile Testing Guide

Selbstverständlich umfassen unsere Penetrationstests die Schwachstellen des OWASP Mobile Security Testing Guides.

Ihr Ansprechpartner

Thomas Schönrich

Nehmen Sie Kontakt per E-Mail auf, rufen Sie uns an oder nutzen Sie unser Kontaktformular.

Mehr Infos

Statische Codeanalyse kann eine Ergänzung oder Alternative zum Penetrationstest sein: Manuelle und automatische Codeanalyse

KARRIERE

Du bist Experte in diesem Thema?

Dann könnte unser tolles Team vielleicht zur neuen Heimat für dich werden.

Du bist noch Einsteiger?

Dann schau auch hier: